Il nuovo anno si apre con una brutta sorpresa: il blog di esmisoft ha rivelato che nel dark web, la rete nascosta su cui si svolgono spesso traffici illegali, è apparsa una nuova forma di ransomware, una categoria di programmi nocivi che sequestrano i dati personali per poi chiedere un riscatto.

Si tratta di una decisa escalation rispetto al passato, sia sotto il profilo tecnologico che dal punto di vista operativo.

Sotto il profilo tecnico è il primo ransomware scritto nel linguaggio dei browser, il Javascript. A differenza dei malware scritti in altri linguaggi, che sono quindi strettamente dipendenti dal sistema operativo utilizzato sul PC, questo ransomware viene eseguito direttamente dal browser, e quindi è tecnicamente in grado di attaccare un computer indipendentemente dal sistema operativo utilizzato.

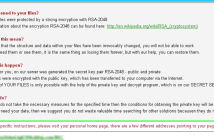

Il programma, che utilizza una piattaforma legittima e molto diffusa (node.js/nw.js), installa un piccolo modulo di avvio che scarica poi da internet il resto del software, che pesa circa 22 Mbyte. Una volta scaricato avvia la ben nota fase di crittografazione dei dati. Il malware cripta i file in base all’estensione, ed utilizza in alcuni casi il carattere jolly ‘*’ per fare un bottino più ampio. Dato che l’algoritmo usato è l’AES a 128 bit, con una nuova chiave per ogni file, i file attaccati diventano virtualmente inaccessibili.

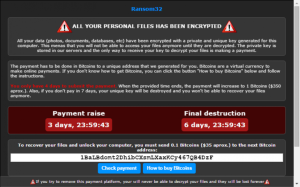

Una volta criptati i file viene visualizzato la schermata di richiesta del riscatto:

Rilevante, ma non una novità in assoluto, è che il malware viene commercializzato come una sorta di servizio, seguendo la logica del SaaS (software as a service) che si sta imponendo sul mercato informatico generale (e legale). Sul dark web chiunque abbia la possibilità di gestire bitcoin può affittare il malware e creare una sua versione personale. Gli sviluppatori del malware gestiscono infatti il traffico delle somme estorte trattenendone il 25 %.

Il malware ha anche una interfaccia web di configurazione, che consente di controllarne le funzionalità.

Già in passato versioni di ransomware erano disponibili sul dark web. Rimane il fatto che la semplicità di questo approccio rischia di produrre moltissimi danni.

La scelta di usare come piattaforma del malware un framework legittimo come NW.js, peraltro, renderà molto difficile il lavoro per gli antivirus e gli antimalware che basano la rilevazione sulla ricerca delle firme, ovvero frammenti di codice che sono in grado di identificare in modo inequivocabile un virus.

Questo rende la protezione dai ransomware sempre più difficile. La migliore protezione rimane quindi come sempre una solida strategia di backup ed un atteggiamento proattivo verso il problema.

La foto del titolo è la macchina crittografica Lorenz, fonte wikipedia

Le schermate del post sono di emsisoft.